Месть за книгу

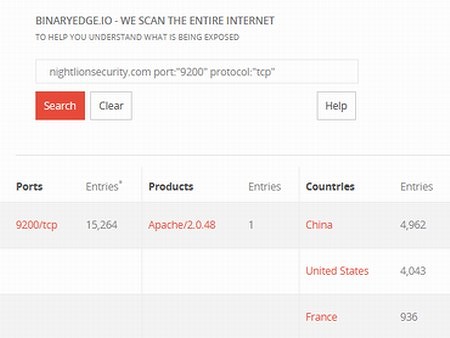

Неизвестный хакер устроил массовый взлом серверов с поисковой системой Elasticsearch. Он удаляет всю информацию с их носителей, оставляя лишь ссылку nightlionsecurity.com. Число опустошенных серверов на момент публикации материала перевалило за 15 тыс.

Веб-адрес, оставляемый взломщиком на каждом сервере, принадлежит ИБ-компании Night Lion Security. Ее основатель Винни Троя (Vinny Troia) сообщил, что пишет книгу про хакера, которого он выслеживает уже несколько лет. Он полагает, что, взломы серверов Elasticsearch и подпись в виде ссылки на сайт Night Lion Security – это своего рода месть этого хакера за то, что он стал героем книги. Сам Троя категорически отрицает собственную причастность ко всем этим взломам.

Как работает хакер

По данным ресурса ZDNet, об обнаружении массы взломанных серверов Elasticsearch с упоминанием «nightlionsecurity.com» сообщил исследователь безопасности Джон Уэтингтон (John Wethington). Он отметил, что первые атаки начались 24 марта 2020 г., то есть хакер работает в очень высоком темпе – свыше 15 тыс. серверов менее чем за две недели, это больше 1500 серверов в день.

Исследователь говорит, что подобную продуктивность хакер демонстрирует за счет того, что ломает только незащищенные серверы, а для удаления данных использует скрипт, позволяющий стирать информацию автоматически при подключении к базе данных. Срабатывает он не всегда: Уэтингтон обнаружил ряд серверов с нетронутой информацией, в которых тоже присутствовал адрес «nightlionsecurity.com».

Злоумышленника уже ищут

Отрицая свою причастность к взломам, Винни Троя уведомил правоохранительные органы о происходящем. Пока неизвестно, инициировали ли они расследование, однако к поискам хакера в настоящее время приступила служба безопасности компании Elastic, разрабатывающей Elasticsearch. На момент публикации материала инициатор взлома более 15 тыс. серверов пойман и деанонимизирован не был.

Что такое Elasticsearch

Elasticsearch – это масштабируемая поисковая система, написанная Шайем Беногом (Shay Benon) на Java и распространяемая по лицензии Apache 2.0. Ее разработка ведется с 2010 г. а ее созданию предшествовал релиз в 2004 г. менее распространенной поисковой системы Compass.

В 2012 г. Бенон основал компанию Elasticsearch BV (зарегистрирована в Голландии) для коммерциализации проекта, и в июне 2014 г., как сообщал CNews, он провел раунд инвестиций с объемом $70 млн. Возглавил раунд фонд New Enterprise Associates (NEA), портфель которого включает более 300 стартапов в сферах ИТ и здравоохранения. В раунде также приняли участие Benchmark Capital и Index Ventures.

В 2015 г. Бенон переименовал свою компанию в Elastic, а в 2018 г. она вышла на Нью-Йоркскую фондовую биржу. В число крупных компаний и сервисов, использующих систему Elasticsearch, входят IBM, Netflix, Amazon, а также SoundCloud, GitHub (принадлежит Microsoft), социальная сеть Foursquare и издания The Guardian и Bloomberg.

Массовая проблема с серверами Elasticsearch

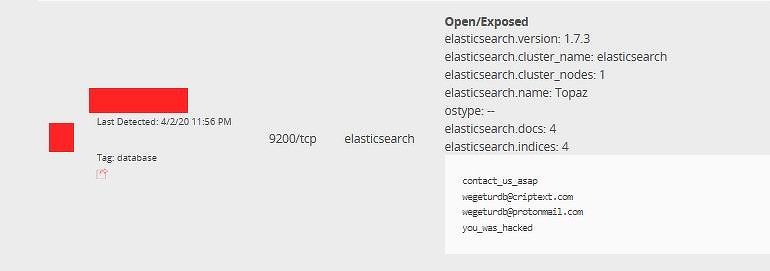

Незащищенные серверы Elasticsearch нередко становятся жертвами хакеров. Джон Уэтингтон, изучая проблему взлома 15 тыс. серверов, заметил, что в Сети проводится другая, пока менее массированная атака на Elasticsearch-системы.

По его словам, еще один хакер, который на начало апреля 2020 г. успел взломать только 40 серверов, оставляет всю информацию нетронутой. Вместо этого он отправляет их владельцам сообщение с требованием связаться с ним по электронной почте. Какие цели преследует этот мошенник, остается неизвестным.

Серверы с незащищенными базами Elasticsearch располагаются по всему миру. К примеру, в июле 2019 г. эксперты по безопасности обнаружили общедоступный сервер с личными и деловыми данными более чем на 50 млн граждан Китая и 30 млн коммерческих компаний. Он принадлежал Министерству общественной безопасности провинции Цзянсу, располагающейся на восточном побережье КНР.

Также в июле 2019 г. в открытом доступе была обнаружена крупная база данных ElasticSearch, принадлежавшая разработчику решений для «умного дома» Orvibo. Сотрудники Orvibo разместили на незащищенной базе данных свыше 2 млрд логов, содержащих почтовые адреса, пароли, коды сброса паролей, точные геолокационные данные, IP-адреса, пользовательские имена и идентификаторы, а также наименования устройств, записи разговоров, сделанные через смарт-камеру и так далее. В открытом доступе оказались сведения пользователей из Китая, Японии, Таиланда, США, Мексики, Великобритании, Франции, Австралии и Бразилии.

В декабре 2019 г., как сообщал CNews, в свободном доступе была найдена БД с информацией о 28 тыс. клиентов портала «Госуслуг» Ханты-Мансийского автономного округа. В базе, оказавшейся в свободном доступе в результате ошибки в конфигурации Elasticsearch-сервера, на котором она располагалась, содержались ФИО клиентов, их ИНН, номера телефонов СНИЛС, адреса электронной почты и другая персональная информация, включая сведения о наличии детей. В дополнение к этому в Сеть утекли еще и токены авторизации этих пользователей на портале, которые могли обеспечить третьим лицам несанкционированный доступ к личным кабинетам этих людей.